Man stelle sich einmal vor, man öffnet den Briefkasten und hat ein Schreiben einer Rechtsanwaltskanzlei unter der täglichen Post. Der Grund dafür könnte ein über WLAN missbrauchter Internetanschluss sein. Bei nicht vorhandener beziehungsweise ungenügender Sicherung eines WLAN-Netzwerkes ist es, in Reichweite der Empfangstation befindlichen, Außenstehenden möglich, den über dieses Netz erreichbaren Onlinezugang zu nutzen, ohne dabei den Zugang beim Inhaber zu erfragen. Auf einem in dieser Weise gekaperten Anschluss finden allzu oft auch nicht legale Aktivitäten statt. So gibt es Fälle, in denen zum Beispiel illegales Filesharing oder Angriffe auf auf andere Rechner oder Netzwerke mit einem solchen Anschluss dazu führten, dass Abmahnung ausgesprochen und sogar schon gerichtlich gegen den Inhaber des Anschlusses vorgegangen worden ist.

Sowohl bei der Rechtsprechung zu diesem Thema, als auch im Bereich der Sicherung von Funknetzwerken hat sich in den letzten Jahren einiges getan. Dies und die steigende Beliebtheit von WLAN-Netzen wollen wir zum Anlass nehmen um unseren, doch schon etwas in die Jahre gekommenen, Guide zur Sicherung von Funknetzwerken auf einen aktuellen Stand zu bringen. Schließlich sammeln sich in unseren Haushalten neben den klassischen Kandidaten wie Notebook und PC immer mehr Geräte, wie Spielkonsolen, Smartphones oder Tablet-PCs, deren Anbindung ans WLAN praktisch oder sogar nötig ist.

In diesem Bericht erfahren sie, wie sie ihr WLAN-Netzwerk mit virtuellen Schlüsseln sicher machen können.

WARUM sollte ich mein WLAN sichern?

Im Gegensatz zu einem nur über Kabel verbundenen Netzwerk kann auf ein Funknetzwerk prinzipiell jeder zugreifen, der sich in Reichweite der Sende-/Empfangsstation, in den meisten Fällen wohl der vom Provider des Internetanschlusses zur Verfügung gestellte WLAN-Router, befindet.

Einerseits bieten, wie bei der obigen Schilderung eines Worst-Case-Szenarios bereits erwähnt, ungeschützte Funknetzwerke eine Plattform für Aktivitäten Dritter, für die dann der Inhaber des Anschlusses die Verantwortung tragen muss, häufig in Form von empfindlichen Geldstrafen und / oder Schadenersatz.

Gerade Notebook- und Tablet-PC-Anwender nutzen das Internet auf ihrem Gerät per WLAN-Verbindung.

Andererseits ist ein offenes WLAN gleichzeitig auch die Einladung in den über das WLAN und mit einem eventuell angebundenen verkabelten Netzwerk verbundenen Rechnern zu spionieren. Oftmals wägt man sich in seinem privaten Netzwerk in Sicherheit und hat private Dokumente in Freigaben ungeschützten Freigaben liegen um diese ohne Eingabe von Passwörtern mit anderen im Haushalt lebenden Familienmitgliedern zu teilen, zum Internet hin schützt ja die Firewall des Routers. Diese Freigaben stünden dann jedoch auch einem nicht autorisierten Außenstehenden genauso offen, wie sie es für die Personen tun, für die sie eigentlich bestimmt waren.

Die Sicherung des eigenen WLAN dient also, wie leicht zu erkennen ist, nicht nur dem Schutz vor finanziellem Schaden, sondern auch der Wahrung der eigenen Privatsphäre.

WIE kann ich mein WLAN sichern?

Nachdem Warum stellt sich nun die Frage nach dem Wie. Welche Maßnahmen kann man nun ergreifen um sich gegen entsprechende Ereignisse zu schützen?

Wie genau kann die WLAN-Verbindung gesichert werden?

Ändern der Standardeinstellungen

Jedes Gerät, sei es nun der vom Provider zur Verfügung gestellte oder der selbst beschaffte Router, wird mit einer Standardkonfiguration ausgeliefert. Im Gegensatz zu den ersten Geräten gehen die Hersteller mittlerweile dazu über, diese Standardeinstellungen sicher zu gestalten. So ist häufig bereits eine Verschlüsselung des WLAN aktiv und auch das Benutzerkonto zur Konfiguration wird mit einem Passwort geschützt.

Diese Daten sind jedoch oft mit einem Aufkleber auf dem Gerät selbst verewigt und damit im direkten Zugriff für all diejenigen, die direkten Zugriff auf das Gerät haben.

Ein weiterer Grund für die Änderung der Einstellungen im Auslieferungszustand ist der, dass zum Beispiel Geräte- und Netzwerkname Rückschlüsse auf Hersteller und Gerät zulassen. Einige Hersteller setzen immer noch auf Standardpasswörter, mit denen man Zugriff auf den administrativen Benutzer des Gerätes erhält. Kann man nun das Gerät über die Namensgebung identifizieren, ist es unter Umständen möglich die Kontrolle über das Gerät zu erlangen.

Die sorgfältige Sicherung eines WLAN beginnt also bereits mit der Wahl von Geräteparametern, die weder einen Rückschluss auf den Hersteller oder das Gerät noch auf den Besitzer zulassen.

Verschlüsselung

Um dem aktuellen Stand der Rechtsprechung zu genügen, reicht es nicht aus, wenn man sein Funknetzwerk mit einem so genannten WLAN-Schlüssel versieht und damit den Zugang für Unbefugte erschwert. Der WLAN-Schlüssel soll dem „aktuellen Sicherheitsstandard“ entsprechen.

Denn immer noch sind aus Kompatibilitätsgründen veraltete Verschlüsselungstechnologien in aktuelle Geräte integriert. Wer sich hier nicht genauer mit der Materie befasst, wiegt sich selbst leicht in Sicherheit. Die erwähnten veralteten Algorithmen zur Verschlüsselung entsprechen zwar der Anforderung den Verkehr im Funknetz zu verschlüsseln, jedoch gibt es längst Methoden beziehungsweise Geräte mit genügend Rechenleistung um diese Verschlüsselung außer Kraft zu setzen oder zu umgehen. Somit genügt man zwar den Bedingungen um im Fall des Falles eine Verschlüsselung vorweisen zu können, setzt aber immer noch mindestens den Zugang zu seinen privaten Daten aufs Spiel.

Daher wollen wir an dieser Stelle einen kurzen Überblick über die wichtigsten Möglichkeiten zur Verschlüsselung eines WLAN geben.

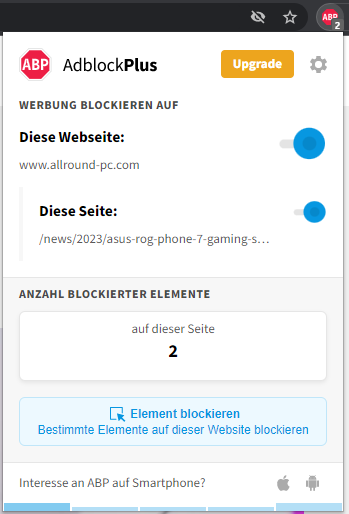

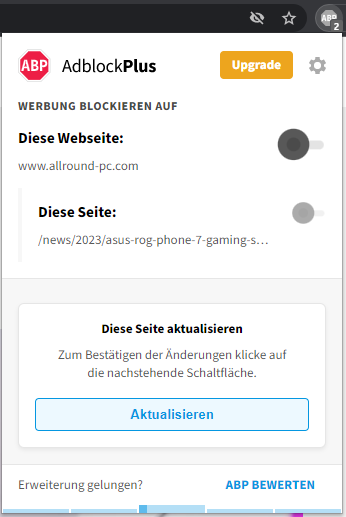

Übersicht der verschiedenen Verschlüsselungsmöglichkeiten. Auf der zweiten Maske kann das Kennwort entsprechend eigegeben werden.

WEP (Wired Equivalent Privacy)

WEP ist der älteste, der heute noch in neuen WLAN-Geräten implementierten Standards zur Verschlüsselung. Er ist zugleich aber auch der unsicherste, da bereits aus geringen Mengen mitgehörter, verschlüsselter Daten ein korrekter Schlüssel errechnet werden kann, mit dem dann der Zugang zum WLAN erfolgt.

WPA (Wi-Fi Protected Access)

WPA hielt Einzug in WLAN-Hardware, nachdem bekannt wurde, wie leicht sich der Schutz von WEP umgehen ließ. Diverse Anleitungen zum Knacken der WEP-Verschlüsselung beschleunigten die Verbreitung von WPA. Jedoch ließ sich ein Großteil der alten Geräte nicht auf die neuen Algorithmen updaten, was dafür sorgte, dass auch heute noch eine WEP-Verschlüsselung angeboten wird um alte Geräte weiter mit einem WLAN verbinden zu können.

WPA basiert zwar weiterhin auf einigen grundlegenden Techniken, die schon bei WEP zum Einsatz kamen, bietet jedoch aufgrund verschiedener Änderungen (wie zum Beispiel wechselnde Keys, die aus dem eigentlichen Schlüssel generiert werden) erheblich mehr Sicherheit. Alle derzeit bekannten Methoden, eine WPA-Verschlüsselung zu umgehen basieren auf Brute-force-methoden und sind damit nur effizient, wenn einfache Schlüssel verwendet werden.

WPA2

Als Nachfolger von WPA bringt WPA2 vor allem einen neuen Algorithmus zur Verschlüsselung (AES) sowie ein neues Verschlüsselungsprotokoll (CCMP) mit. Beide Änderungen sollen die Standhaftigkeit gegen Angriffe weiter verbessern.

WPA2 genügt nicht nur nach dem Verständnis des Bundesgerichtshof einem aktuellen Stand der Technik, sondern befriedigt sogar die strengen Sicherheitsvorschriften der US-Behörden.

Enterprisevarianten

Die Algorithmen WPA und WPA2 existieren auch noch in einer sogenannten Enterprisevariante. Dabei erfolgt die Anmeldung nicht an der eigentlichen WLAN-Hardware sondern an einem separaten Authentifizierungsserver. Dies gestattet zum einen die Möglichkeit der schnellen Administration bei großen (Firmen-)Netzwerken mit vielen Zugangspunkten. Zum anderen kann man dabei, den Zugang zum WLAN mit verschiedenen Benutzeraccounts organisieren.

Der initiale Aufwand sowie die Kosten, die man benötigt um die dazugehörige Infrastruktur aufzusetzen, steht jedoch in keinem Verhältnis zu dem Nutzen, den man bei privater Nutzung des WLAN daraus ziehen könnte. Daher bleiben diese Varianten, wie die Namensgebung „Enterprise“ schon andeutet, hauptsächlich Unternehmen vorbehalten.

Welchen Standard sollte man nun also verwenden um sein WLAN zu schützen?

Das hängt, wie so vieles, vom Anwendungsbereich ab. Für den Heimanwender, der sein WLAN gegen unberechtigten Zugriff schützen möchte, empfehlen wir mindestens WPA, besser jedoch WPA2. Alte Hardware, die nur noch WEP unterstützt sollte mittlerweile aussortiert werden. In solch einem Fall beeinträchtigt die alte Hardware die Sicherheit der gesamten Infrastruktur, da man sich hier nach dem schwächsten Glied der Kette richten und das deutlich überholte und unsichere WEP verwenden muss.

Weitere Möglichkeiten zum Sichern des Funknetzes

Das Verschlüsseln eines Netzwerkes mittels WPA beziehungsweise WPA2 bietet durchaus schon ausreichenden Schutz auf aktuellem Stand der Technik. Es gibt jedoch Maßnahmen, die in Kombination mit den oben genannten Verschlüsselungstechniken mit mehr oder weniger Aufwand die Sicherheit eines WLAN noch verbessern können.

MAC-Adressen-Filter

Kommt das WLAN zuhause zum Einsatz und ist die Anzahl der Geräte, die sich verbinden können sollen überschaubar und ändert sich nicht häufig, dann kann es Sinn machen den sogenannten MAC-Filter des Zugangspunktes zu aktivieren. Jedes Netzwerkgerät besitzt eine MAC-Adresse, mit der es sich im Netzwerk identifizieren lässt.

Der MAC-Adressen-Filter bietet dem Anwender nun die Möglichkeit zu kontrollieren welche Geräte überhaupt Zugang zum WLAN erhalten sollen. Dabei ist zu beachten, dass jedes Gerät dem WLAN-Router beziehungsweise dem Accesspoint anhand der MAC-Adresse bekannt gemacht werden muss.

Mittlerweile existiert auch Software mit der es möglich ist, zum einen MAC-Adressen auszuspähen und dann dem Router eine auf diese Weise identifizierte MAC-Adresse vorzugaukeln. Daher bietet der Einsatz eines MAC-Filters nur wenig zusätzlichen Schutz.

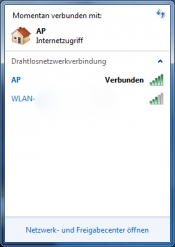

Diese Übersicht in Windows 7 zeigt die Liste der sichtbaren WLAN-Netzwerke in der Umgebung.

WLAN verstecken

Nahezu alle Geräte, die einen WLAN-Zugang zur Verfügung stellen, bieten die Möglichkeit das Netzwerk zu verstecken. Dabei wird das Gerät so konfiguriert, dass es seinen Netzwerknamen (SSID) nicht in die Umgebung aussendet. Allen Geräten, die sich mit dem WLAN verbinden sollen, muss dann explizit der Name des WLAN mitgeteilt werden.

Der Schutzeffekt ist hier deutlich höher, da auf diese Weise geschützte Funknetzwerke auf den ersten Blick nicht auffallen. Erst ein zeitaufwändiges durchsuchen aller Sendebereiche gibt einem potentiellen Angreifer die Möglichkeit das WLAN zu finden.

WLAN bei Nichtbenutzung abschalten

Vielen aktuellen Geräten kann mittlerweile das zeitgesteuerte Abschalten des Funknetzwerkes beigebracht werden. So kann man beispielsweise während der Zeiten, in denen das WLAN regelmäßig nicht gebraucht wird (z.B. Nachtstunden oder Arbeitszeiten) die Funkeinheit des entsprechenden Gerätes deaktivieren. Dies schützt nicht nur vor unbefugten Zugriffsversuchen, sondern spart, je nach Gerät, auch noch geringe Mengen an Strom.

Bei Geräten, die diese Möglichkeit nicht bieten könnte man sie bei Bedarf auch über eine Zeitschaltuhr nachrüsten.

Sendeleistung reduzieren

Auch die Reduzierung der Sendeleistung kann die Gefahr eines Angriffes deutlich verringern. Durch Ausprobieren wird hierbei die Sendeleistung so weit herunter geregelt, dass zum Beispiel außerhalb der eigenen vier Wände das WLAN gar nicht mehr oder nur sehr schwach zu empfangen ist. Damit wird es aufgrund der geringen verfügbaren Bandbreite uninteressant oder sogar gänzlich unsichtbar für den Angreifer.

Umsetzung in die Praxis

Auch wenn Hersteller und Provider den Anwender mittlerweile tatkräftig unterstützen und ihre Geräte mit einer gewissen Standardabsicherung versehen, WPA(2)-Verschlüsselung und ein Passwort zum Schutz des Administrationskontos sind auf neuen Geräten meist aktiv, sollte man sich dennoch zumindest sichergehen, dass dies auch im eigenen Anwendungsfall so ist. Ist dem nicht so, so sind zumindest diese zwei Maßnahmen zu ergreifen um einen nach aktuellem Stand sicheren Betrieb des WLAN zu gewährleisten.

Wer darüber hinaus seinem WLAN noch ein Plus an Sicherheit gönnen möchte, der kann zu den weiteren Möglichkeiten zur Absicherung greifen und diese beliebig mit der Basisabsicherung kombinieren. Hier muss dann jeder Anwender für sich entscheiden, welche Maßnahmen er ergreifen möchte.

Die Konfigurationstools aktueller WLAN-Router, egal ob sie über den Webbrowser zu erreichen oder, wie bei manchen Herstellern möglich, installiert werden können, bieten mit ihren Assistenten und Hilfetexten auch weniger erfahrenen Benutzern die Möglichkeit sich mit der Materie zu befassen.

Die folgenden zwei Gedankengänge zeigen kurz, dass man nicht einfach wahllos Funktionen deaktivieren oder aktivieren sollte, denn nicht immer macht es zum Beispiel Sinn die Sendeleistung zu reduzieren. Möchte man nämlich sein WLAN auch bei schönem Wetter im Garten benutzen, guckt man bei reduzierter Sendeleistung eventuell selbst in die Röhre und ärgert sich über schlechten oder gar ausbleibenden Empfang.

Hat man häufig Gäste, denen man Zugang zum WLAN gewähren möchte, ist es häufig komfortabler auf den MAC-Adressen-Filter und ein verstecktes zu verzichten. Sonst muss in diesem Fall dem Gast erst die MAC-Adresse entlockt und diese dem Zugangspunkt bekannt gemacht werden. Im Anschluss muss dann auch noch manuell der Name des WLAN in den Netzwerkeinstellungen des Gastes eingetragen werden.

Diese Beispiele machen deutlich, wie unterschiedlich die Bedürfnisse eines Benutzers sein können und sollen zeigen, dass es keine für alles und jeden passende und allgemeingültige Konfiguration gibt. Nur auf die grundlegenden Sicherheitsmaßnahmen sollte heute keiner mehr verzichten. Aus diesem Grund macht es sogar Sinn, seine möglicherweise schon lange in Betrieb befindliche WLAN-Hardware auf das Angebot an Sicherungsmöglichkeiten zu überprüfen. Hardware, die nur WEP zur Verschlüsselung des Funkverkehrs anbietet gehört zum alten Eisen und sollte bei Gelegenheit aussortiert werden. Einigen wenigen Geräten kann man aktuellere Technologien vielleicht mit einem Firmwareupdate oder gar einer alternativen Firmware nachrüsten. Daher kann es Sinn machen vor dem endgültigen Ausrangieren zumindest einen Blick in die Supportseiten des Herstellers zu werfen.

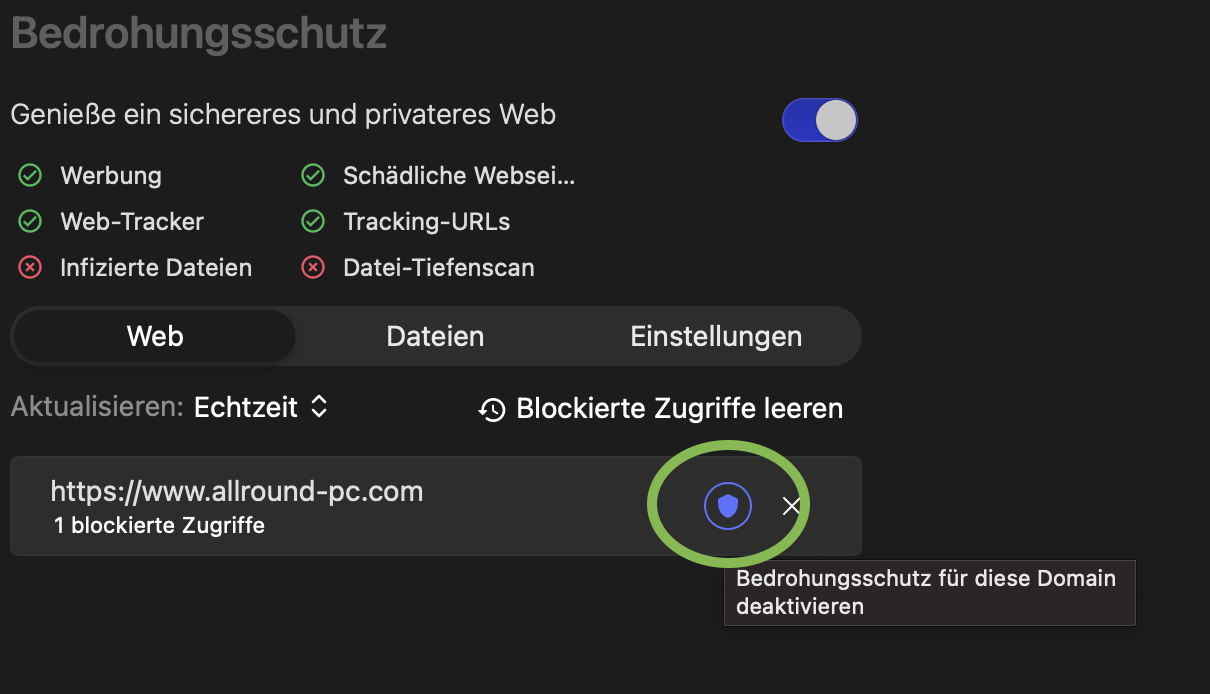

Auch Smartphones nutzen häufig die Internetverbindung via WLAN.

Fazit & Schlusswort

Wer heute sein WLAN noch ungeschützt in die Gegend strahlen lässt, der handelt definitiv fahrlässig. Alleine die Möglichkeit finanziellen Schaden zu erleiden, wenn man in solch einem Fall Opfer eines Missbrauchs seines Onlinezugangs wird, sollte Anreiz genug sein, sich zumindest mit der grundlegenden Konfiguration zu beschäftigen oder sich in dem Bereich von einer Person mit etwas Ahnung von der Materie, sei es nun ein Familienmitglied, Freund oder sogar ein Dienstleister, helfen zu lassen.

Oftmals sind es nur die Berührungsängste beziehungsweise schlechten Erfahrungen mit Konfigurationsversuchen aus der Vergangenheit, die jemanden davon abhalten sich selbst zu helfen. Aktuelle Hardware bietet in den meisten Fällen eine sehr benutzerfreundliche Menüführung oder sogar Einrichtungsassistenten, mit denen man auch mit wenig Erfahrung schnell zu einem sicheren WLAN kommt.

Mit * markierte Links sind Affiliate-Links. Mit dem Kauf über diesen Link erhalten wir eine Verkaufsprovision, ohne dass du mehr bezahlst.

Aus Gründen der besseren Lesbarkeit wird auf die gleichzeitige Verwendung männlicher, weiblicher und diverser Sprachformen (m/w/d) verzichtet. Alle Personenbezeichnungen gelten gleichermaßen für alle Geschlechter.

Kommentieren, Austauschen und Fragen...

Schreibe einen eigenen Kommentar