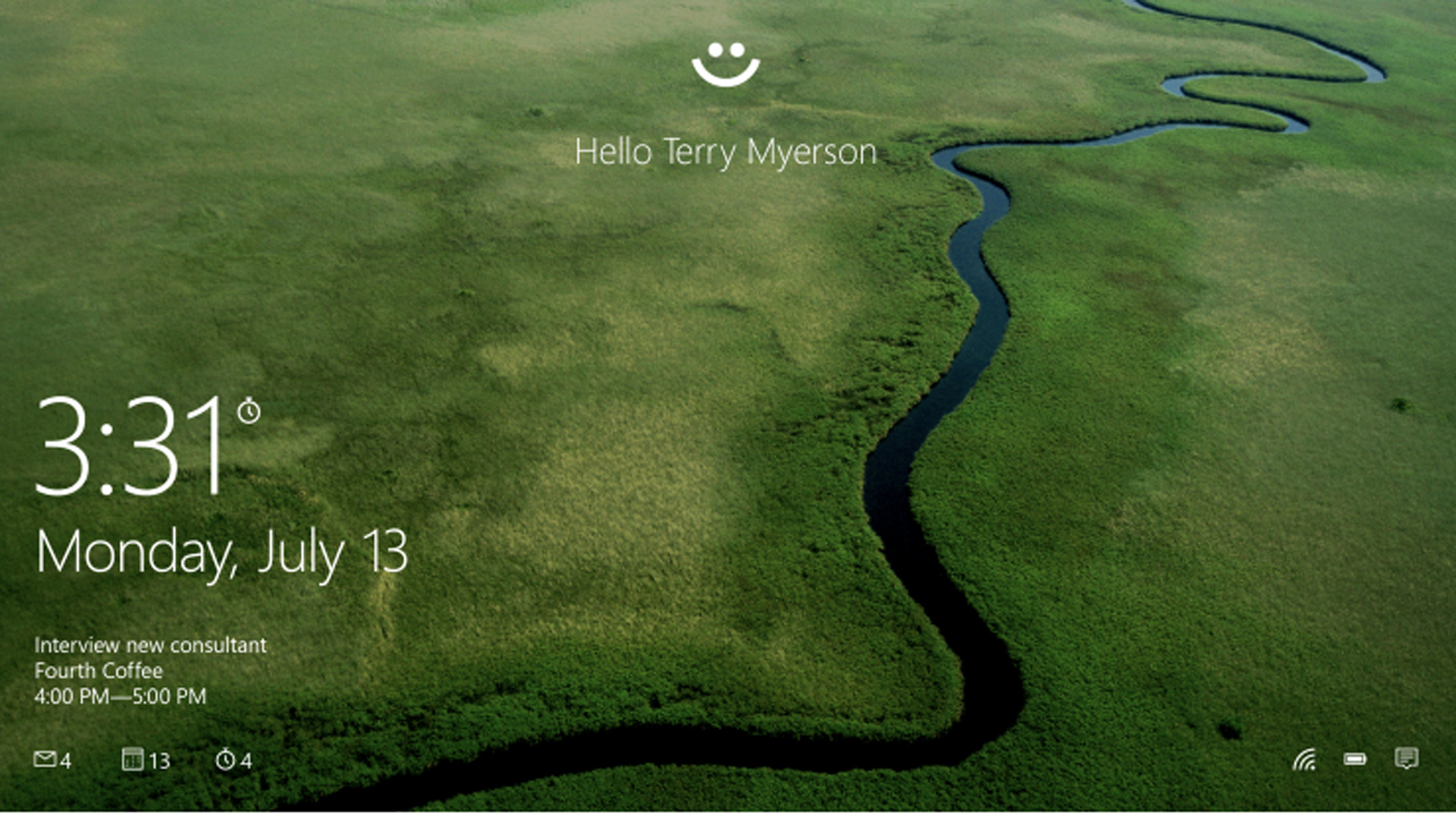

Während Technologien wie Apples FaceID nur auf ausgewählten Geräten mit ganz bestimmten Kameras funktionieren und sogar nicht einmal auf allen Apple-Devices (wie Macs oder MacBooks) vorhanden sind, ist Windows Hello mit Hardware verschiedener Hersteller kompatibel. Voraussetzung ist, dass die Webcam neben dem RGB-Sensor auch einen Infrarotsensor besitzen muss. Forscher der Sicherheitsfirma CyberArk haben nun jedoch herausgefunden, wie einfach sich mit ein wenig „Hardwarefummelei“ die vermeintlich schwer zu überwindende Login-Barriere umgehen lässt. Nach eigenen Angaben kam Windows Hello im Mai 2020 übrigens bei rund 150 Millionen Nutzern zum Einsatz und erfährt angesichts der Weiterentwicklungen mit Windows 11 noch mehr Aufmerksamkeit.

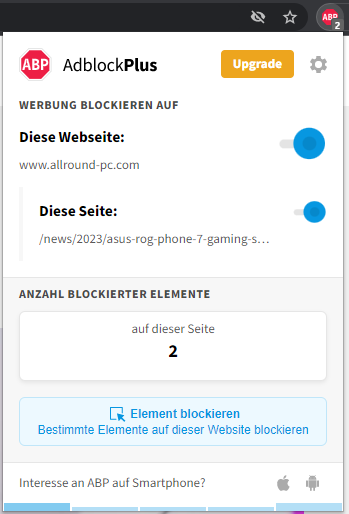

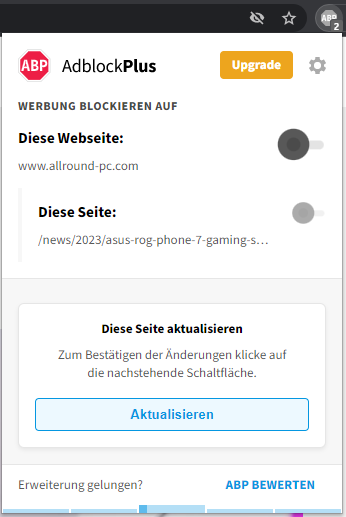

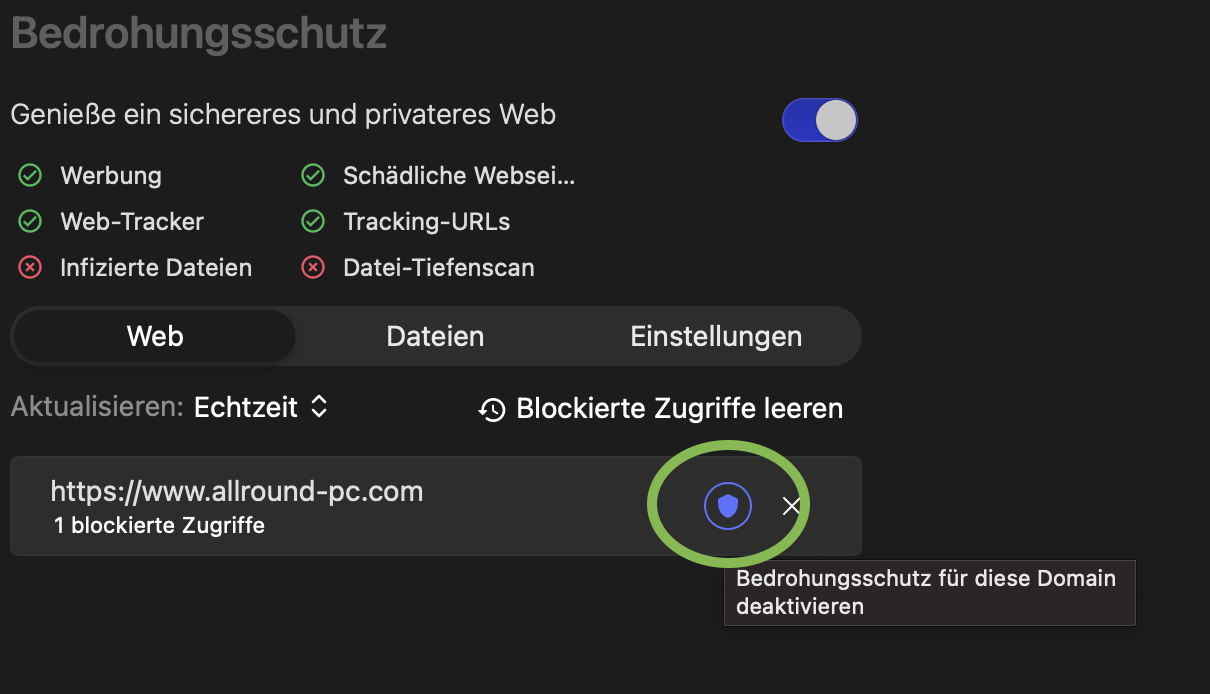

Im Laufe der Experimente ist ans Tageslicht gekommen, dass die Webcam zwar auf den genannten Infrarot-Sensor zurückgreift, die RGB-Sensor jedoch völlig ignoriert. Dies habe zur Folge, dass die Forscher mit einem direkten Infrarotbild des Gesichts einer gespeicherten Person sowie einem schwarzen Rahmen das Gerät via Windows Hello entsperren konnten. Die Forscher haben eine USB-Webcam so manipuliert, dass sie ein vom Angreifer ausgewähltes Bild lieferte. Daher dachte die Kamera, dass das Gesicht des Gerätebesitzers vorhanden sei und hat den Computer entsperrt.

Kamera größte Schwachstelle bei Entsperrung des Systems

Die Experten von CyberArkt haben versucht, sich in die Hacker hineinzuversetzen und die schwächste Stelle zu finden, um auf persönliche Daten zugreifen zu können. „Wir haben gesehen, dass es für einen Angreifer am bequemsten wäre, sich als die Kamera auszugeben, da das gesamte System auf diese Eingabe angewiesen ist“, erklärt Omer Tsarfarti, der als Wissenschaftler bei dem 1999 gegründeten US-Unternehmen arbeitet. Doch selbstverständlich bringt selbst diese Anleitung der Forscher nichts, um es ihnen gleichzutun. Microsoft weiß Bescheid und hat am Dienstag einen Patch veröffentlicht, um das Problem zu beheben. Der Konzern empfiehlt jedoch auch, die erweiterte Anmeldesicherheit von Windows Hello zu aktivieren. Das sorge dafür, die Windows-Hello-Gesichtsdaten zu verschlüsseln und in einem geschützten Bereich des Speichers zu verarbeiten, wo sie nicht manipuliert werden können.

Hochwertiges Infrarotbild und physischer Zugang vorausgesetzt

Ganz so einfach, wie es klingt, ist es aber natürlich auch nicht. Angreifer benötigen ein hochwertiges Infrarotbild des Gesichts der Zielperson haben und gleichzeitig physischen Zugriff auf deren Gerät haben. „Ein wirklich motivierter Angreifer könnte diese Dinge tun“, sagt Tsarfati. Er lobt jedoch auch die „großartige Zusammenarbeit“ mit Microsoft. Das eigentliche Problem, nämlich das Vertrauen zwischen Computer und Kamera, bleibe allerdings bestehen. Gegenüber Wired erklärt Sicherheits-Experte Marc Rogers: „Microsoft sollte es besser wissen. Dieser Angriffsweg im Allgemeinen ist einer, den wir schon seit langem kennen. Ich bin ein bisschen enttäuscht, dass sie nicht strenger sind, welchen Kameras sie vertrauen.“

Mit * markierte Links sind Affiliate-Links. Mit dem Kauf über diesen Link erhalten wir eine Verkaufsprovision, ohne dass du mehr bezahlst.

Quellen:Aus Gründen der besseren Lesbarkeit wird auf die gleichzeitige Verwendung männlicher, weiblicher und diverser Sprachformen (m/w/d) verzichtet. Alle Personenbezeichnungen gelten gleichermaßen für alle Geschlechter.

Kommentieren, Austauschen und Fragen...

Schreibe einen eigenen Kommentar