Immer häufiger kann man sich den umständlichen Umgang mit physischen Dokumenten ersparen, den Personalausweis stecken lassen und braucht keine Beglaubigungen auf Papier beim Notar mehr abzuholen. An sich eine schöne Sache, weg von der Umständlichkeit hin zu

papierloser, schneller und leichter Identifizierung und Autorisierung.

Doch wie alles hat auch dieser Trend seine Schattenseiten. Denn mit all diesen Methoden, eine Identität im Internet zu etablieren und nachzuweisen, eröffnen sich auch Möglichkeiten, sie zu kopieren und sich durch ihre Verwendung als jemand auszugeben, der man nicht ist. Mit einer gestohlenen Identität lassen sich Betrügereien begehen, oder die Person bewusst schädigen, auch in ihrem Ruf. Niemand möchte zum Opfer eines Identitätsdiebstahls gemacht werden. Das kann auch mit einigen Vorsichtsmaßnahmen verhindert oder zumindest erschwert werden. Und wenn es doch passiert ist, bieten sich Möglichkeiten, den Betrüger kaltzustellen.

Wo und wie kann es passieren?

Zunächst müssen Zugangsdaten ausgespäht oder „gefischt“ werden, die es erst erlauben, sich im Internet auf einem Konto für dessen Inhaber auszugeben. Entweder werden Namen und Passwörter per eingeschleuster Malware in Erfahrung gebracht, oder die Zielperson gibt sie selbst ein, im Glauben, sich in einer sicheren Anwendung zu bewegen. So arbeiten zum Beispiel „Phishing“-Mails, die vorgeben, von der Bank verschickt worden zu sein. Der Kunde wird auf eine täuschend echte Webseite geleitet und soll sich dort mit seinem Passwort

einwählen. Dies gibt es auch in physischer Form, indem Betrüger an Bargeldterminals Fake-Displays anbringen, an denen Kunden ihre Passwörter eingeben, nachdem die Bankkarte ausgelesen wurde.

Die Frequentierung von öffentlichen Computern, wie etwa in Internetcafés, eröffnet Möglichkeiten, dort Kunden nachzuspüren und ihre eingegebenen Daten zu analysieren. Ungeschütztes WLAN lässt sich von frei beziehbaren Programmen ausforschen nach Daten, die für die Einwahl in Profile und Accounts, ob in Social Media oder auf Handelsplattformen, verwendet wurden. Damit kann der Identitätsdieb dann Zugriff auf diese sensiblen Bereiche erlangen.

Auf einem heimischen PC stellen die Abwesenheit oder Deaktivierung einer Firewall und nicht vorhandene Anti-Viren-Software eine Einladung dar, dort für die Ausforschung und den Datendiebstahl einzudringen. Selbst wenn sie nirgends hinterlegt sind, oder eingegeben werden, sind manche Passwörter so simpel, dass sie leicht gefunden werden können, etwa wenn sich jemand aus Denkfaulheit mit „12345678“ als Passwort zufriedengibt, oder einen Begriff verwendet, der zu leicht erraten werden kann. Ein Haustiername oder Geburtstag, zum Beispiel – Klassiker der Fahrlässigkeit.

Ist der Ruf erst ruiniert …

Neben dem Zweck, sich Waren und Dienstleistungen unter falschem Namen liefern oder bezahlen zu lassen, wird Identitätsdiebstahl begangen, um dem Ansehen einer Person öffentlich zu schaden. Das ist nun etwas, was in Social Media Verwendung findet. Minder gefährlich als eine direkte wirtschaftliche Schädigung ist das nicht, denn gerade eine Person des öffentlichen Lebens kann darüber ruiniert werden, denn sie wirkliche Person wird für verantwortlich für Hasspostings und Beleidigungen gesehen werden und die Konsequenzen zu fühlen bekommen, bis hin zu Klagen oder gar tätlichen Angriffen durch erboste Gegner. Fake-Accounts sind ein unangenehmes Thema für sich.

Diese Unterart des Identitätsdiebstahls wird „Nicknapping“ genannt. Der Vorgang selbst, sich mit einer anderen Identität auszustatten, ist an sich noch nicht strafbar, aber natürlich alles, was damit in der Folge angestellt wird, meistens Betrugsdelikte oder Beleidigungen. Auch die Methode, an die intimen Daten zu gelangen, kann an sich ein Straftatbestand sein, muss es aber nicht. Manchmal muss nur ein Zettel gelesen werden, den jemand an leicht zu findender Stelle aufbewahrt und worauf er seine Passwörter aufgeschrieben hat, die er sich nicht merken kann.

Vorsichts- und Gegenmaßnahmen zum Antrainieren

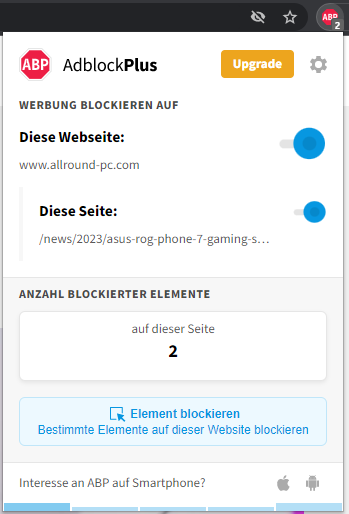

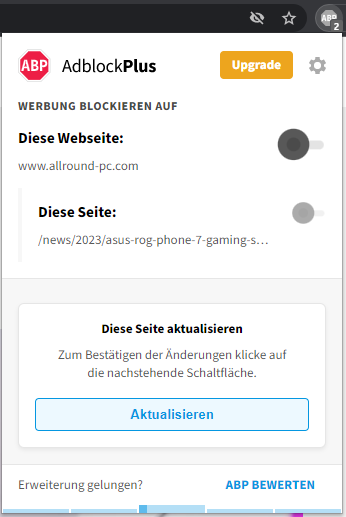

Als Internetnutzer kann man es Dieben schwer machen, indem rigoros einige Sicherheitsstandards beachtet werden. Neben der Absicherung des eigenen Zugangsgeräts (ob PC oder Smartphone) durch Anti-Malware-Apps gehört dazu ein aufmerksamer Gebrauch des Netzes und seiner Kommunikationsmittel. Unsichere Webseiten sollten gemieden, selbsttätig öffnende Fenster und Weiterleitungen im Browser deaktiviert werden. Passwörter (nicht immer dasselbe!) sollten mit Sonderzeichen, Groß- und Kleinbuchstaben und Zahlen durchsetzt sein, die maschinelle Passwortsuchen sehr erschweren.

Shops, Dienstleister und Plattformen erfordern oft schon bei der Anmeldung verschärfte Kriterien dazu, wie ein sicheres Passwort aussehen sollte. Es sollte als Denkstütze an einem sicheren Ort aufbewahrt werden, und eben nicht in Klarform irgendwo auf dem Gerät abgelegt sein. Eingehende Mails werden nicht blind beantwortet oder Links darin geklickt, die Reaktion sollte möglichst über andere Wege erfolgen, was die Weiterleitung auf gefälschte Seiten schon mal unmöglich macht. Die eigenen Kontobewegungen sollten im Auge behalten werden und unautorisierte, rätselhafte Bewegungen sofort gemeldet werden, damit der Rollladen frühzeitig heruntergehen kann.

Eine Möglichkeit, sich helfen zu lassen, die eigene Identität im Netz wiederherzustellen

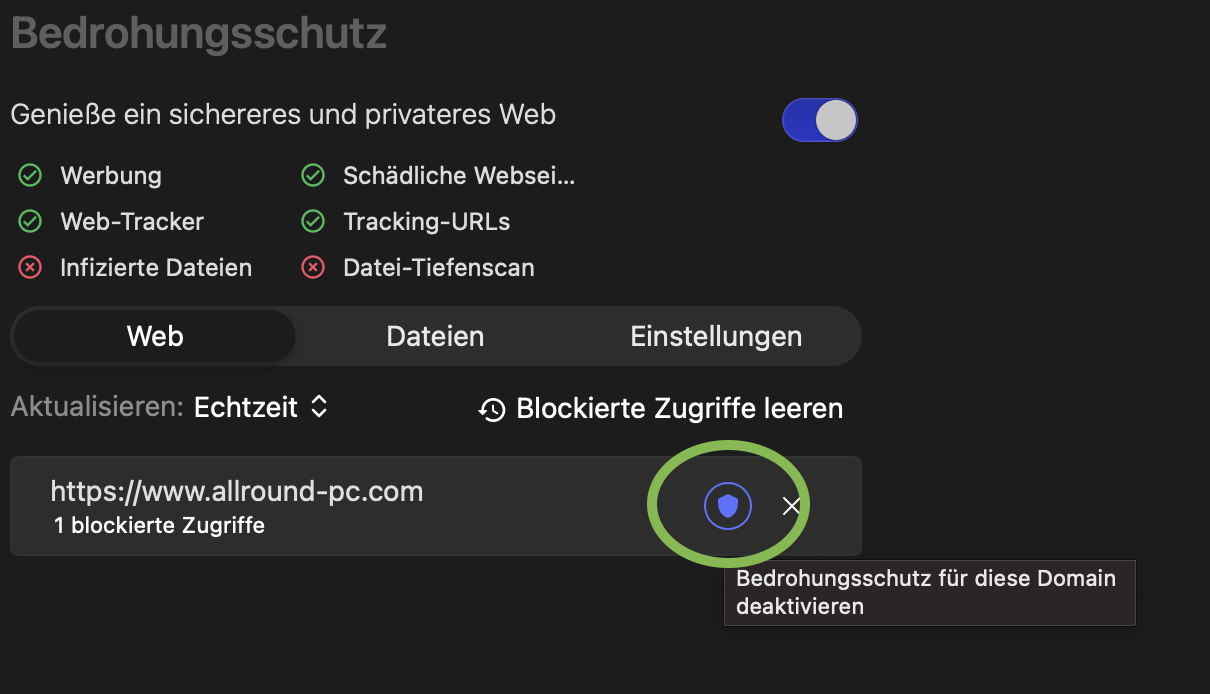

Ist es denn schon passiert und ein Identitätsdieb hat zugeschlagen, gehört neben der Schadensbegrenzung die Wiederherstellung der Einzigartigkeit der eigenen Identität zum Pflichtprogramm des Betroffenen, denn er wird es nicht hinnehmen wollen, dass der Dieb ihm weiter schadet. Es gibt spezielle Software für die Identitätswiederherstellung, namentlich den Norton Identity Advisor Plus. Damit werden Bemühungen, gestohlene Dokumente und Autorisierungen zu neutralisieren, systematisch in Gang gesetzt.

Sogar das Dark Web wird neben Social Media überwacht, ob sich verdächtige Aktivitäten unter eigenem Namen finden lassen. Ein Passwort-Manager-Tool bietet einen sicheren Hafen für Zugangsdaten an einem einzigen, gesicherten Ort. Und für einen hilflosen Betroffenen am wichtigsten ist wohl die Betreuung Schritt für Schritt, die Identitätssingularität wiederherzustellen und zu sichern.

Beitrag erstmals veröffentlicht am 18.01.2024

Mit * markierte Links sind Affiliate-Links. Mit dem Kauf über diesen Link erhalten wir eine Verkaufsprovision, ohne dass du mehr bezahlst.

Aus Gründen der besseren Lesbarkeit wird auf die gleichzeitige Verwendung männlicher, weiblicher und diverser Sprachformen (m/w/d) verzichtet. Alle Personenbezeichnungen gelten gleichermaßen für alle Geschlechter.

Kommentieren, Austauschen und Fragen...

Schreibe einen eigenen Kommentar