Das „Find My“-Netzwerk von Apple, das für die Ortung verlorener Geräte oder Gegenstände durch AirTags verwendet werden kann, birgt ein nicht zu unterschätzendes Sicherheitsrisiko. IT-Sicherheitsexperte Fabian Bräunlein demonstriert mit einem präparierten Keyboard, wie Angreifer das System zur unbemerkten Datenübertragung missbrauchen können.

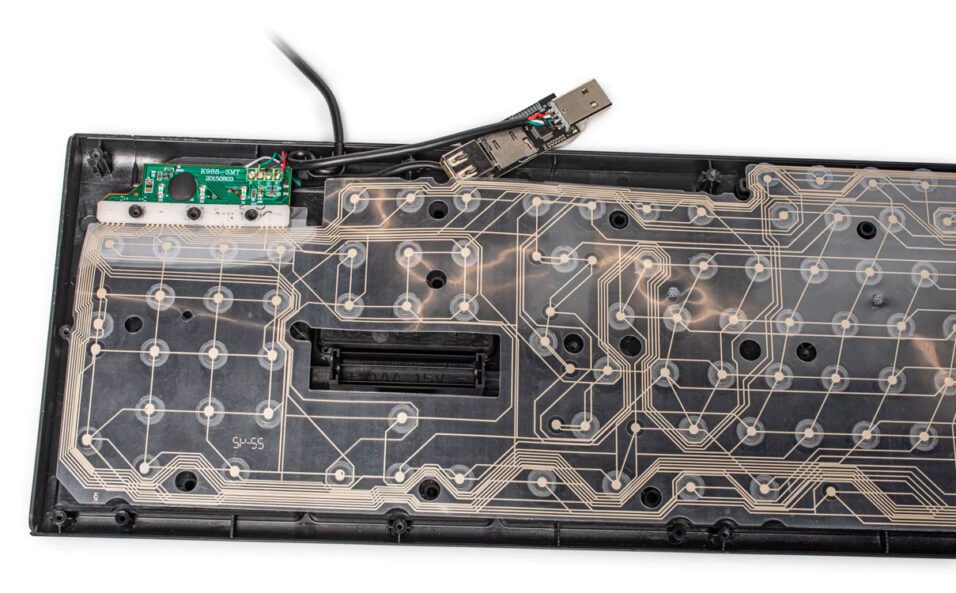

Ein Experiment des Sicherheitsexperten zeigt, wie ein Keylogger in eine USB-Tastatur integriert werden kann, um alles Getippte über das Find My Netwerk zu übertragen. Dadurch könnten Log-In-Daten oder vertrauliche E-Mails in die Hände des Angreifers gelangen. Hardware-Keylogger, die zwischen Tastatur und Computer eingesteckt werden, sind seit Jahren eine bekannte Bedrohung. Bei Bräunleins Methode handelt es sich allerdings um eine weitaus unauffälligere Alternative, da sie nur Bluetooth-Signale mit kurzer Reichweite nutzt.

Datenlecks durch Bluetooth

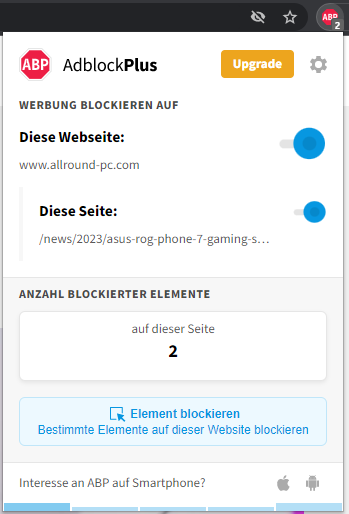

Die Methode nutzt Bluetooth Low Energy (LE), was sich ähnlich verhält wie die Signale von Apples AirTags. Diese werden von Apple Geräten in der Nähe aufgenommen und als Standortberichte hochgeladen. Durch diese Standortberichte kann der Angreifer die versendeten Daten rekonstruieren. Dabei nutzt der Angreifer gezielt die starke Datenschutzorientierung des Find My Netzwerks aus. Weder die Apple-Geräte, noch Apple selbst können erkennen, von welchen AirTags die Bluetooth-Pakete stammen.

Datenübertragung durch Manipulation von Hash-Werten

Ein entscheidendes Detail in Bräunleins Experiment ist die Fähigkeit des Angreifers, den Hash-Wert zu bestimmen. Ein Hash-Wert ist eine kryptografische Zeichenfolge, die aus Daten generiert wird. Obwohl der Inhalt des Standortberichts selbst nicht manipulierbar ist, ermöglicht die Modifikation des Hash-Werts Informationen wie Passwörter indirekt zu kodieren und unbemerkt über das Find My Netzwerk zu übertragen. Der Angreifer kann diese kodierten Daten später aus den abgerufenen Standortberichten extrahieren. Da die Daten über das Internet übertragen werden, muss der Angreifer auch nicht vor Ort sein, sondern kann sich überall auf der Welt befinden.

Angesichts des Aufbaus und der Architektur des Find My Netwerks lassen sich die Angriffe grundsätzlich nicht verhindern. Apple könnte zwar versuchen, ungewöhnliche Aktivitäten herauszufiltern, jedoch würde das auf ein Katz und Maus Spiel mit dem Angreifer hinausführen. In Hochsicherheitsbereichen, wie in Regierungsgebäuden oder der Bundeswehr, könnte es ggf. Sinn ergeben, dass iPhones, iPads und MacBooks abgegeben werden oder zumindest die standardmäßig eingeschaltete Tracking-Funktion deaktiviert wird.

Mit * markierte Links sind Affiliate-Links. Mit dem Kauf über diesen Link erhalten wir eine Verkaufsprovision, ohne dass du mehr bezahlst.

Quellen:Aus Gründen der besseren Lesbarkeit wird auf die gleichzeitige Verwendung männlicher, weiblicher und diverser Sprachformen (m/w/d) verzichtet. Alle Personenbezeichnungen gelten gleichermaßen für alle Geschlechter.

Kommentieren, Austauschen und Fragen...

Schreibe einen eigenen Kommentar